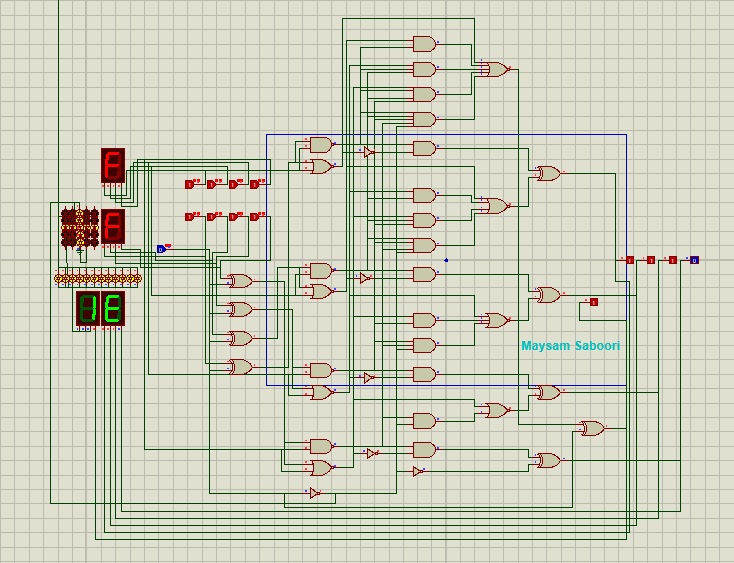

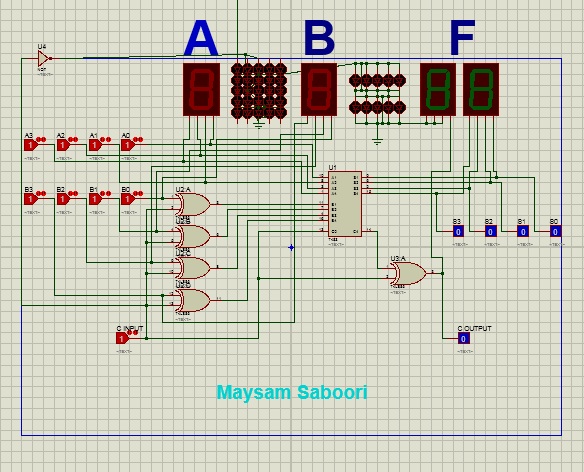

چندین پروژه جمع و تفریق 4 بیتی با نرم افزار پروتئوس proteus

چندین پروژه جمع و تفریق 4 بیتی با نرم افزار پروتئوس proteus

این پروژه یک پروژه کامل و کارامد و قابل ارایه برای دروس مدار های منطقی ، مدار های الکترونیکی ، معماری کامپیوتر و آزمایشگاه های هر سه درس می باشد. از مهمترین ویژگی های این پروژه این است که از قابلیت ویرایش و تغییرات جهت نمایش ساده یا حرفه ای دارد و با وجود ظرافت هایی که در آن استفاده شده کارکردن با آن بسیار ساده است. این پروژه تاکنون در هیچ سایتی نمایش داده نشده و طراح آن خودم هستم. مطمئن باشید با ارایه این پروژه نمره ای کمتر از بیست نخواهید گرفت.

نحوه کار با این پروژه به صورتی است که توسط دو سری چهارتایی از ورودی های سمت چپ مقادیر عملوندها وارد می شود و تک ورودی سمت چپ منها یا جمع را مشخص می کند و پنج خروجی سمت راست پاسخ جمع یا تفریق را نمایش می دهد. این محاسبات در هر دو حالت باینری و bcd قابل نمایش است.

خرید فایل

ادامه مطلب ...

مدلی مبتنی بر نگاشت بیتی و تابع دستور جهت کنترل دسترسی در بانک اطلاعات XML

اطلاعات در قالب XML ظاهر شده است. یکی از مزایای اصلی استفاده از XML ، نمایش دادههای غیر ساختیافته است که قابلیتهای بسیاری را در اختیار کاربران میگذارد. ویژگی غیر ساختیافته بودن اطلاعات و انعطافپذیری XML باعث همهگیر شدن استفاده از آن شده و در بانکهای اطلاعات نیز مورد توجه قرار گرفته است. بنابراین برقراری امنیت در مستندات XML یک نیاز و بحث کلیدی میباشد. دادهها به هر شکلی که ذخیره شوند باید از تهدیدهای ممکن (سرقت، خرابکاری، دستکاری و مواردی از این قبیل) محافظت گردند. برای جلوگیری از تهدیدها، روشها و مدلهایی را در بانکهای اطلاعات طرحریزی و پیادهسازی نمودهاند. مهمترین این مدلها، مدل کنترل دسترسی میباشد. این مدل خود مبتنی بر روشهای مختلفی میباشد که در بانکهای اطلاعات گوناگون به کار گرفته میشوند. در این پایاننامه پس از بررسی روشهای کنترل دسترسی، روشی جدید مبتنی بر نگاشت بیتی و تابع دستور جهت کنترل دسترسی در بانک اطلاعات XML پیشنهاد شده است. در روش پیشنهادی سعی بر این است که کلیه مشکلات و نواقص روش تابع دستور و نگاشت بیتی مرتفع گردد.

فهرست مطالب

فصل 1: مقدمه1

1-1- مقدمه. 2

فصل 2: مروری بر منابع و پیشینهی تحقیق4

2-1- آشنایی با XML.. 5

2-1-1- معرفی اجزاء اصلی XML.. 6

2-1-2- مدل درختی XML.. 8

2-1-3- مفهوم شِما در XML.. 9

2-2- رابطه XML و پایگاه دادهها12

2-2-1- بانک اطلاعات پشتیبان XML.. 12

2-2-2- بانک اطلاعات ذاتاً XML.. 13

2-2-3- انواع ذخیرهسازی در XML.. 14

2-2-4- انواع زبانهای پرسوجو در XML.. 15

2-3- امنیت در بانک اطلاعات... 16

2-4- مدلهای کنترل دسترسی در بانک اطلاعات XML.. 19

2-4-1- مدل کنترل دسترسی محتاطانه. 20

2-4-2- مدل کنترل دسترسی الزامی... 21

2-4-3- مدل لیست کنترل دسترسی و مدل قابلیت.... 23

2-4-4- مدل کنترل دسترسی مبتنی بر نقش.... 24

2-4-5- مدل کنترل دسترسی مبتنی بر تابع.. 36

2-4-6- مدل کنترل دسترسی مبتنی بر نگاشت بیتی... 48

2-5- نتیجهگیری... 58

فصل 3: روش تحقیق59

3-1- مقدمه. 60

3-2- مفاهیم و اصطلاحات... 60

3-3- بهینهسازی مکعب امنیت.... 62

3-4- مدل پیشنهادی... 66

3-4-1- خطمشی کنترل دسترسی... 67

3-4-2- کنترل دسترسی... 71

3-4-3- معماری مدل پیشنهادی... 73

فصل 4: نتایج و تفسیر آنها76

4-1- ارزیابی مدل پیشنهادی... 77

4-2- مقایسه مدلهای کنترل دسترسی... 80

فصل 5: جمعبندی و پیشنهادها82

مراجع85

پیوستها89

فهرست اشکال

شکل (2-1( نمونهای از یک سند XML و اجزاء آن.. 7

شکل (2-2( ساختار درختی سند XML.. 9

شکل (2-3( نمونهای از یک شمای XML در XML Schema. 11

شکل (2-4) مثالی از یک گراف نقش.... 27

شکل (2-5) شمای مجوز شئ برای مثال نمونه. 31

شکل (2-6) گراف مجوز شئ برای مثال نمونه. 31

شکل (2-7) نمودار نوع مجوز برای مثال نمونه ذکر شده. 32

شکل (2-8) الگوریتم انتشار مجوز. 35

شکل (2-9) مثالی از ORF برای خطمشئ P1. 43

شکل (2-10) مثالی از SRF برای خطمشئ P1. 44

شکل (2-11) مثالی از GRF که // را پشتیبانی میکند.. 44

شکل (2-12) مثالی از SRF که // را پشتیبانی میکند.. 45

شکل (2-13) قطعه کدی جهت گزاره CustKey = $custID.. 46

شکل (2-14) سیستم کنترل دسترسی مبتنی بر تابع.. 47

شکل (2-15) یک شاخص نگاشت بیتی برای مستندات XML.. 49

شکل (2-16) مثالی از یک دید محدود شده. 50

شکل (2-17) مکعب امنیت.... 55

شکل (2-18) نمونهای از مکعب امنیت با موضوعاتی از قبیل کاربران، آدرسهای IP و نامهای سمبلیک 56

شکل (3-1) نمونهای از یک DTD سیستم آموزش.... 61

شکل (3-2) قوانین مربوط به نقش دانشجو برای مجوز خواندن بدون انتشار مجوز. 69

شکل (3-3) قوانین مربوط به نقش دانشجو برای مجوز خواندن با انتشار مجوز. 70

شکل (3-4) معماری مدل پیشنهادی... 73

شکل (4-1) نمونه پرسوجوهای اجرا شده جهت ارزیابی سرعت دسترسی به اطلاعات... 76

شکل (4-2) ارزیابی سرعت دستیابی به اطلاعات با مسیرهای ساده. 77

شکل (4-3) ارزیابی سرعت دستیابی به اطلاعات با مسیرهای دارای // و *. 77

شکل (4-4) نمونه پرسوجوهای اجرا شده جهت ارزیابی سرعت بهروزرسانی اطلاعات 78

شکل (4-5) ارزیابی سرعت بهروزرسانی اطلاعات با دستورات XQuery در مدل پیشنهادی 78

شکل (4-6) ارزیابی سرعت بهروزرسانی اطلاعات با دستورات XQuery در مدل آقای یون 78

فهرست جداول

جدول (2-1) ماتریس وابستگی مجوز برای مثال نمونه. 33

جدول (2-2) نتایج ارزیابی یک تابع دستور. 39

جدول (2-3) نمایش نگاشت بیتی از کنترل دسترسی در سطح DTD.. 51

جدول (2-4) نمایش نگاشت بیتی از کنترل دسترسی در سطح سند.. 52

جدول (2-5) نمایش نگاشت بیتی از کنترل دسترسی در سطح مسیر المان.. 52

جدول (2-6) نمایش نگاشت بیتی از کنترل دسترسی در سطح محتوا53

جدول (3-1) روش محاسبه اندازة مکعب امنیت.... 55

جدول (3-2) الگوریتم بهروزرسانی مکعب امنیت برای کاربر/مجوز جدید.. 56

جدول (3-3) انواع مختلف مکعبهای امنیت.... 57

جدول (4-1) تعداد اقلام اطلاعاتی در یک سیستم آموزش نمونه. 63

جدول (4-2) حجم مکعب امنیت برای سیستم آموزش نمونه. 64

جدول (4-3) حجم مکعب امنیت بهینه برای سیستم آموزش.... 65

جدول (4-4) نمونهای از جدول نگاشت بیتی دسترسی در سطح سند در سیستم آموزش 71

جدول (4-5) الگوریتم بهروزرسانی مکعب امنیت بهینه در مدل پیشنهادی... 74

جدول (5-1) مقایسه مدلهای کنترل دسترسی... 80

خرید فایل

ادامه مطلب ...

دانلود پروژه درس مدار منطقی طراحی ALU چهار بیتی ساده با نرم افزار پروتئوس Proteus

پروژه درس مدار منطقی ( نرم افزار پروتئوس Proteus) : طراحی Alu چهاربیتی ساده با ورودی دو عدد چهار بیتی ساده و یک دستورالعمل سه بیتیو کارکرد طبق opcode و operation زیر : حل این پروژه در یک فایل قابل دانلود پروتئوس بعد از پرداخت آنلاین ...

پروژه درس مدار منطقی ( نرم افزار پروتئوس Proteus) : طراحی Alu چهاربیتی ساده با ورودی دو عدد چهار بیتی ساده و یک دستورالعمل سه بیتیو کارکرد طبق opcode و operation زیر : حل این پروژه در یک فایل قابل دانلود پروتئوس بعد از پرداخت آنلاین ...ادامه مطلب ...

دانلود شبیه سازی پروتئوس مدار مقایسه کننده 4 بیتی Proteus

شبیه سازی پروژه Comparator با استفاده از نرم افزار Proteus شبیه سازی پروژه مدار مقایسه کننده دیجیتال 4 بیتی با داکیومنت توضیحات یک مقایسه کننده دیجیتال یا مقایسه کننده دامنه یک دستگاه سخت افزاری الکترونیک است که دو عدد را به شکل باینری در ورودی میگیرد و تعیین می کند که آیا عدد بزرگتر، کوچکتر و یا برابر با عدد دیگر است . مقایسه کننده ها در واحد پردازش مرکزی(پردازنده ها) و ریزکنترل گرها(MCUها) استفاده می شوند.مثالهایی از مقایسه کننده های دیجیتال شامل CMOS 4036,4585 و TTL 7485و74682-'89 می باشد.نکته: گیت XNOR یک مقایسه کننده اصلی است. زیرا خروجی وقتی یک می شود که دو بیت ورودی برابر باشند.معادل آنالوگ مقایسه کننده دیجیتال، مقایسه کننده ولتاژ است. بسیاری از ریزکنترل گرها، یک مقایسه کننده آنالوگ روی بعضی از ورودیهایشان دارند که می تواند یک وقفه را بخواند و یا رها سازد. آنچه تحویل داده می شو ...

شبیه سازی پروژه Comparator با استفاده از نرم افزار Proteus شبیه سازی پروژه مدار مقایسه کننده دیجیتال 4 بیتی با داکیومنت توضیحات یک مقایسه کننده دیجیتال یا مقایسه کننده دامنه یک دستگاه سخت افزاری الکترونیک است که دو عدد را به شکل باینری در ورودی میگیرد و تعیین می کند که آیا عدد بزرگتر، کوچکتر و یا برابر با عدد دیگر است . مقایسه کننده ها در واحد پردازش مرکزی(پردازنده ها) و ریزکنترل گرها(MCUها) استفاده می شوند.مثالهایی از مقایسه کننده های دیجیتال شامل CMOS 4036,4585 و TTL 7485و74682-'89 می باشد.نکته: گیت XNOR یک مقایسه کننده اصلی است. زیرا خروجی وقتی یک می شود که دو بیت ورودی برابر باشند.معادل آنالوگ مقایسه کننده دیجیتال، مقایسه کننده ولتاژ است. بسیاری از ریزکنترل گرها، یک مقایسه کننده آنالوگ روی بعضی از ورودیهایشان دارند که می تواند یک وقفه را بخواند و یا رها سازد. آنچه تحویل داده می شو ...ادامه مطلب ...

نمونه بازی تتریس با زبان اسمبلی ۳۲ بیتی

نمونه بازی تتریس با زبان اسمبلی ۳۲ بیتی قسمتی از کد: print procmov dh,0mov dl,0call gotoxymov esi,offset back_rmov ecx,0.while(ecx!=row)mov ebx,0.while(ebx!=colum)call colormov al,[esi] call writecharinc esiinc ebx.endwcall crlfinc ... دریافت فایل ...

نمونه بازی تتریس با زبان اسمبلی ۳۲ بیتی قسمتی از کد: print procmov dh,0mov dl,0call gotoxymov esi,offset back_rmov ecx,0.while(ecx!=row)mov ebx,0.while(ebx!=colum)call colormov al,[esi] call writecharinc esiinc ebx.endwcall crlfinc ... دریافت فایل ...ادامه مطلب ...

...

...